目次

いろいろな種類のある○○DR

セキュリティ対策でよく見る「○○DR」、“DR”の部分は全てDetection and Response(検知と対応)の略になります。頭(〇〇部分)につく文字によってその対象が変わります。以下、一覧とともにそれぞれの単語を解説していきます。

| 名称 | 対象 | 内容 |

|---|---|---|

| EDR | エンドポイント端末 | エンドポイント端末に対する脅威の検知と対応 |

| MDR | すべて(一部もあり) | 24時間365日の脅威の検知と対応を行うマネージドサービス |

| NDR | ネットワーク | ネットワークに対する脅威の検知と対応 |

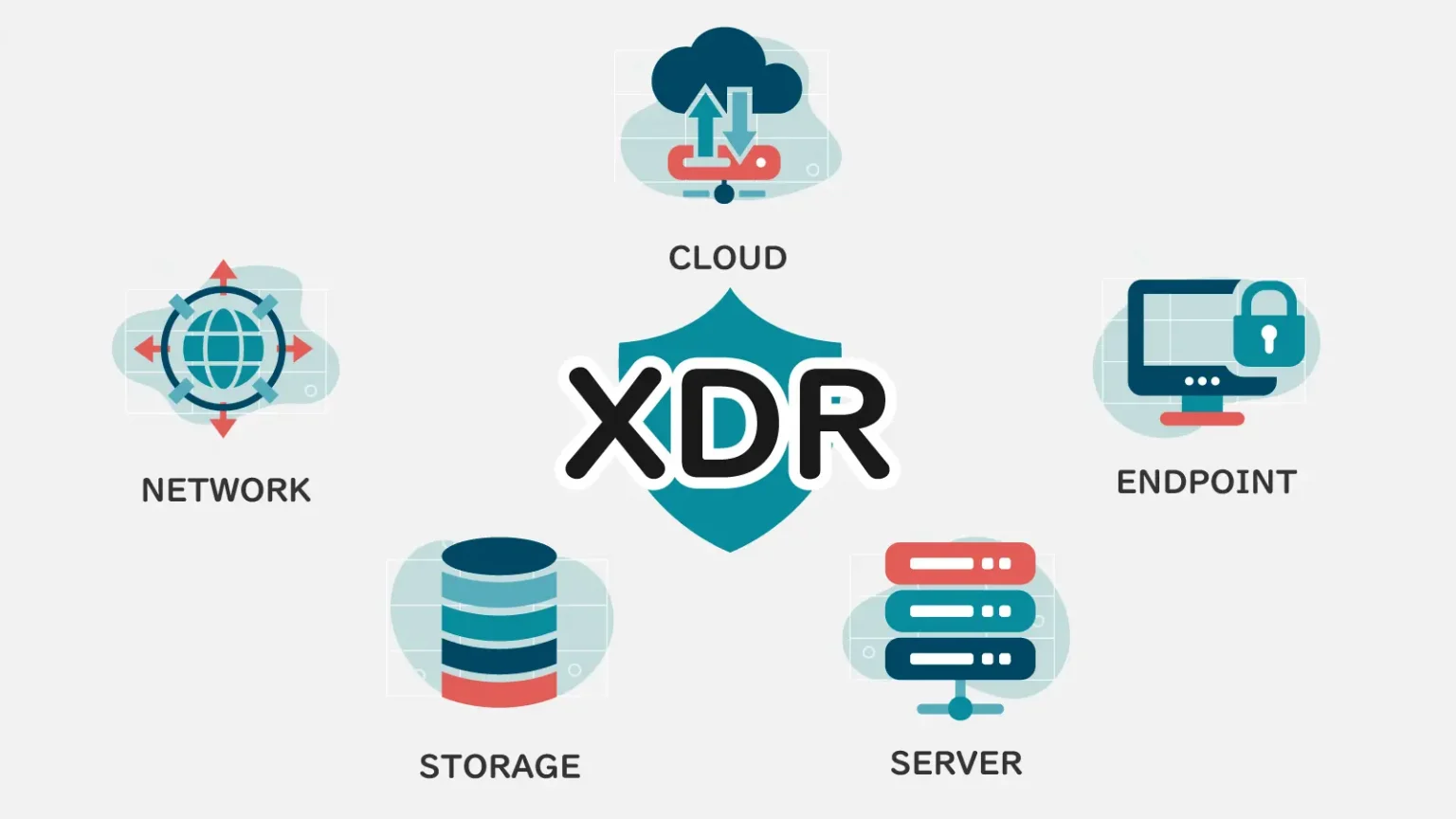

| XDR | すべて | エンドポイント、ネットワーク、サーバー、クラウドなどあらゆるITシステム全体を対象とした脅威の検知と対応 |

| CDR | クラウド | クラウドに関する脅威の検知と対応 |

| TDR | セキュリティ脅威 | セキュリティ脅威の検知と対応 |

| ITDR | アイデンティテイ | ID管理に焦点を当てた認証に対する脅威の検知と対応 |

EDR(Endpoint Detection and Response)

EDRは、「エンドポイント(Endpoint)」における脅威に関する検知と対応を指します。転じてPCなどの端末(エンドポイント)への脅威に対抗するセキュリティ製品を指す総称となっています。EDRはサイバー攻撃によるマルウェアなどの侵入を早期に検知し、必要な初期対応や復旧を支援する目的で必要な機能を提供します。

EDRについては別記事で解説しています。

EDRとは? EPPとの違いや仕組み・導入のポイントを解説 | セキュリティ事業 | 丸紅I-DIGIO

EDRとは、「Endpoint Detection and Response」の略です。サイバー攻撃によるマル

MDR(Managed Detection and Response)

MDRは、「マネージド(Managed)サービス」で提供する様々なサイバー空間の脅威検知と対応を指します。MDRは、組織内でEDRをはじめとする各種のセキュリティソリューションを運用する人的資源が不足しているような場合に、セキュリティソリューションの運用を外部のサービスベンダーなどに委託できるというサービスです。

EDRの運用をMDRによってアウトソーシング するといったように、個別のセキュリティソリューションを委託したり、XDRのような多様なセキュリティレイヤーを一括してMDRでアウトソーシングするなど、利用者側の必要に合わせた活用が可能です。

NDR(Network Detection and Response)

NDRは、「ネットワーク(Network)」の脅威に関する検知と対応です。ネットワークトラフィックを包括的に監視することで、ネットワーク全体を可視化します。それによって、ネットワーク上の疑わしい動きや悪意のある行動などの検知・対処を行います。

XDR(Extended Detection and Response)

XDRは、「拡張型(Extended)」の検知および対応です。EDRがエンドポイントに特定し、NDRがネットワークに特定して、その脅威を検出し、必要な対応をとるセキュリティソリューションであるのに対して、XDRは対象とするセキュリティレイヤーを拡張して、エンドポイントもネットワークも、クラウドにさえも対応します。

XDRについては別記事で解説しています。

XDRとは? EDRとの違いやXDRの重要性を解説 | セキュリティ事業 | 丸紅I-DIGIO

XDRとは XDRのXは、Extended(拡張したもの)を意味しており 、Extended Detectio

CDR(Cloud Detection and Response)

CDRは、「クラウド(Cloud)」に関する脅威の検知と対応です。クラウド環境内の情報資産を保護する目的で、当該のクラウドに対する不正なアクセスやデータ持ち出しの兆候などを検知し、必要に応じて対応を実施します。

TDR(Threat Detection and Response)

TDRは、「脅威(Threat)」の検知と対応です。ここでいう脅威とは特定のセキュリティレイヤーに限定しての対処ではなく、「セキュリティに対するあらゆる脅威」を指します。このため、対象範囲は広く、企業の組織全体でセキュリティに対するあらゆる脅威に対応しようという考え方になっています。

他の〇〇DRと比較するとTDRは定義が難しい用語といえます。余談ですが、かつてEDRはETDR(Endpoint Threat Detection and Response)と呼ばれていましたが、現在までにEDRの呼び名が普及し「Threat」は記載されなくなりました。

ITDR(Identity Threat Detection and Response)

ITDRは「アイデンティティ脅威(Identity Threat)」の検知と対応です。ITDRは、アイデンティティに関するインシデントなどを未然に防ぐことを目的に、アイデンティティ管理の状況を監視し、アイデンティティの利用に伴う疑わしい挙動などを検知し、必要に応じて対応を実施します。

ITDRについては別記事で解説しています。

ITDRとは?アイデンティティ脅威の検知と対応でサイバー攻撃に備える | セキュリティ事業 | 丸紅I-DIGIO

ITDRとは ITDRとは、Identity Threat Detection and Responseの略称

EDR、XDR、NDRなどのそれぞれの関係性

各○○DRについて説明していきました。ではそれぞれどのように関わるのでしょうか。ここでは○○DRのそれぞれの関係性について解説します。

どれが必要かは企業の状況によって異なる

EDRやXDRなど、さまざまな「検知と対応」関連のセキュリティソリューションがある中で、どのような企業が、どのような状況下で、どのようなソリューションの導入・活用が必要なのかは千差万別です。

EDRはエンドポイントを対象とし、NDRはネットワークセキュリティの脅威を検知・対応するというように、それぞれのソリューションには対象や目的があります。そのため、自社のシステム環境やネットワークの利用状況、現在のサイバーセキュリティへの取り組みなどを考慮し、”足りない部分を補う”方法を検討する必要があります。

つまり、各ソリューションの補完関係を理解し、必要な対策を漏れなく、重複なく適用することが重要です。たとえば、すでにEDRが導入されており、ネットワーク環境に懸念がある場合、NDRを追加導入することで必要と思われるセキュリティ対策を満たすことができます。

限りある予算の中で何を守るか

セキュリティ投資は、投資しようと思えばいくらでもできます。しかし、当然ながら予算には限りがあるため、限られた予算の中で最大の効果を狙うことがセキュリティ投資のポイントとなります。そのため、どのような資産を守りたいのか、その資産はどこにあるのかを明確にした上で、費用対効果から最適なソリューションを選択することが重要です。

たとえば予算が潤沢にあって、全方位的な対策を実施したいということなら、そのような対応も可能です。一方、ITDRだけ導入しておけば、エンドポイント端末がどんなに攻撃を受けたとしても、最後はITDRで守られるので、EDRもNDRも不要だと考えることもできます。(ただし、実際にはエンドポイント端末が常に攻撃にさらされている状況は好ましくありません。)

あるいは、在宅勤務者が増えている以上、エンドポイント端末の保護は必至であり、EDRの導入は必須です。しかし、社内でしか使わない端末であれば、リスクは低いので、脅威を検知して対応するITDRを導入すれば十分と考えることもできます。 企業のシステム環境やネットワークの利用状況、守るべき資産の種類や場所によって、取れる対策は大きく異なることを前提に、自社に最適なソリューションを検討することが重要になります。

○○DRの利用例・ユースケース

ある大学病院では、すでにEDRを導入していたが、ネットワーク関連の脅威検知・対応メカニズムがないことを懸念していました。そこで、NDRの導入を中心に検討を進めることになりました。しかし、さまざまな議論を進める中で、システム担当者はEDRの状況は管理画面で確認すれば把握できるが、NDRの管理方法がわからないことが明らかになりました。

そのため、NDRに関する運用を含めてアウトソーシングできるNDRのMDRを採用することになりました。

実際、この大学病院はXDRの導入を検討したことがありましたが、ベンダーロック(顧客が特定のベンダーの製品、サービス、システムに大きく依存し、他のベンダーの製品への切り替えが困難な状況)のために断念せざるを得ませんでした。当時、ベンダーフリーのXDR製品はあまりありませんでした。一方、選定したNDR製品は選択肢の幅が広く、導入障壁が低いことが評価され、NDRと同製品に対応したMDRを採用することとなりました。

どのセキュリティ製品を選べばいいの? ○○DRの選定のポイント

EDRやXDRなどの「検知と対応」関連のセキュリティソリューションを選ぶ上でのポイントは、3つあります。以下、それぞれについて見ていきます。

守りたいものに対応したソリューションを選ぶ

どのようなセキュリティソリューションを選択するにしても、保護したいものを保護できるかどうか確認することは不可欠です。たとえば、単純な例として、すべてのPCがMacOSを実行しているのに、Windowsにしか対応していないEDRをインストールしても意味がありません。

多重投資を避け、費用対効果を最適化する

たとえばサービス型のネットワークセキュリティ対策を含んだソリューションとしてとして注目されているSASE(Secure Access Service Edge)を導入しているとします。更にネットワークセキュリティ強化を図りたいとNDRを導入しようとしているのであれば、導入製品や導入の方法によってはネットワークセキュリティにおいて多重投資となる可能性があります。

既にどのようなセキュリティソリューションを導入しているのか、そのソリューションの適用範囲はどこまでなのか。これらの問題を明確に理解せず、ギャップだけを補うソリューションを選択すると、多重投資となり、費用対効果が悪化することになります。場合によっては、一部の機能を他と統合して、コストを抑えながらカバー範囲を改善できるソリューションに切り替えるか、全体のバランスを意識したソリューション選定が必要になります。

検知率などの性能を確認する

「検知と対応」関連のセキュリティソリューションにおいては、実際のサイバー攻撃などをどれほど高い検知率で検知できるのか、あるいは攻撃の実行を阻止できるのか、といった点も重要になります。

たとえば多くのEDRでは、「MITRE ATT&CK(マイターアタック、Adversarial Tactics, Techniques, and Common Knowledge)フレームワーク」にあるサイバー攻撃の挙動については、きちんと検知できることが最低限必要な機能といわれています。そのため、MITRE ATT&CKに基づいた攻撃手法の監視・検出を、どの程度の検知率で実現できるのかといった性能面を評価することも必要です。

I-DIGIOグループの取り扱う○○DRソリューション

I-DIGIOグループでは数多くの○○DRソリューションを提供しています。状況に合わせ幅広い提案を行います。

Absolute(EDR/XDR)

30年以上の実績を持つエンドポイント保護製品メーカーであるAbsolute Software Corporationが展開する「Absolute」は、エンドポイント端末のサイバーレジリエンスを強力に支援してくれるソリューションです。

社外のエンドポイント端末のセキュリティソフトや、OS、アプリケーションの状態をしっかりと管理し、万が一、アプリケーションの不具合が生じると、管理者に通知されるとともに、「Absolute」が自動修復を実施します。

Cybereason(EDR/XDR)

Cybereasonは、日本国内でのEDR実績No.1を誇る次世代エンドポイントプラットフォームです。サイバー攻撃を検出するEDRに加えて、マルウェアが実行される前のブロック機能である“次世代型アンチウイルス(NGAV)”機能を追加し、攻撃のあらゆる段階において脅威を自動的に回避する「Cybereason Defense Platform」を提供しています。

CrowdStrike Falcon(EDR/CDR)

「CrowdStrike Falcon」は、最新セキュリティEDRを有する、クラウドベースの次世代型エンドポイントセキュリティプラットフォームであり、CDRの機能も有します。企業ネットワークに接続するあらゆるデバイスを悪意あるエンドポイント攻撃から保護することが可能です。

CrowdStrike Falcon | 丸紅ネットワークソリューションズ

Darktrace(NDR)

「Darktrace」は、企業ネットワークで利用されるあらゆるデバイスや利用者の定常状態をAIで学習し、それぞれの挙動をリアルタイムに可視化できます。組織内の各システムの挙動を統合的に分析し、サイバー脅威を自動検知することで、ネットワークにおけるセキュリティリスクを軽減します。

SentinelOne(XDR)

SentinelOneは自律型EPPとクラウド型XDRの機能を兼ね備えた製品です。外部からの攻撃に対し、素早く検知。ファイルの改ざんなどを監視し、分析・調査を高度なAIが実現します。改ざんのあったデータを軽減・復旧させることも可能なため、運用担当者の時間を大幅に削減します。

統合ID保護プラットフォーム Silverfort

オンプレミスおよびクラウド環境にわたって単一の統合ID保護レイヤーを構築し攻撃者から認証情報を保護します。レガシーシステム、コマンドラインインターフェース、サービスアカウント、クローズド環境のシステムやデバイスなど今まで保護できていなかったリソースにまでIDセキュリティを拡張できるITDRソリューションです。