目次

1. はじめに:金融DXの陰で取り残される「現場システム」

金融機関では、オンラインバンキングやモバイルアプリ、キャッシュレス決済など、いわゆる「ITシステム」側のDX化が急速に進んでいます。一方で、その裏側を支えるATMネットワークや支店窓口端末、勘定系をつなぐバックエンド機器、さらにはデータセンターやビル設備の制御システムといった「現場システム」は、長年稼働を続けるレガシー環境が少なくありません。

表に出ることの少ないこれらの領域は、一般の製造業や社会インフラにおけるOT(Operational Technology)に近い性質を持ちます。

にもかかわらず、サイバーセキュリティ対策は「インターネットとつながっていないから」「業務影響が怖いから」といった理由で手つかずになりがちです。

本コラムでは、銀行や証券など金融機関に存在する「OT的な領域」に焦点をあて、そのリスクと対策、そしてTXOneによる効果的な対策アプローチをご紹介します。

2. 金融機関にも存在する「OT的」な領域とは

OTというと工場やプラントを思い浮かべがちですが、金融機関にも類似した環境が多数存在します。例えば次のような領域です。

ATMネットワーク・店舗端末

- 本部センターと専用線や閉域網で接続され、稼働時間中は停止が許されない

- OSバージョンが古く、更新サイクルも長期になりがち

勘定系・決済系システムを支える周辺サーバ/端末

- メインフレームや基幹サーバと連携する専用端末

- 障害時の切替手順が複雑で、セキュリティ対策のために簡単には止められない

マーケット系・証券系インフラ

- 相場情報配信、注文ルーティング、決済連携などを行うゲートウェイ機器

- 一部は取引時間帯の高負荷に耐えるため、構成変更を極力避けたい環境

SWIFTなど専用ネットワーク接続機器

- インターネットとは分離されているが、外部組織とデータ授受を行う重要システム

データセンター/本部ビルの設備管理システム

- 空調・電源・入退室管理など、いわゆるBAS(Building Automation System)

これらはインターネットから分離されているケースも多く、「閉じた世界で動いている」点でOTと似た特徴を持ちます。その一方で、業務継続性の重要度は極めて高く、セキュリティインシデントが発生した際の影響は、ブランド・法令順守・社会的信用に直結します。

3. 「インターネットにつながっていないから安全」は本当か

「閉域網だから」「インターネットから分離しているから安全」という考え方は、もはや前提を見直す段階に来ています。

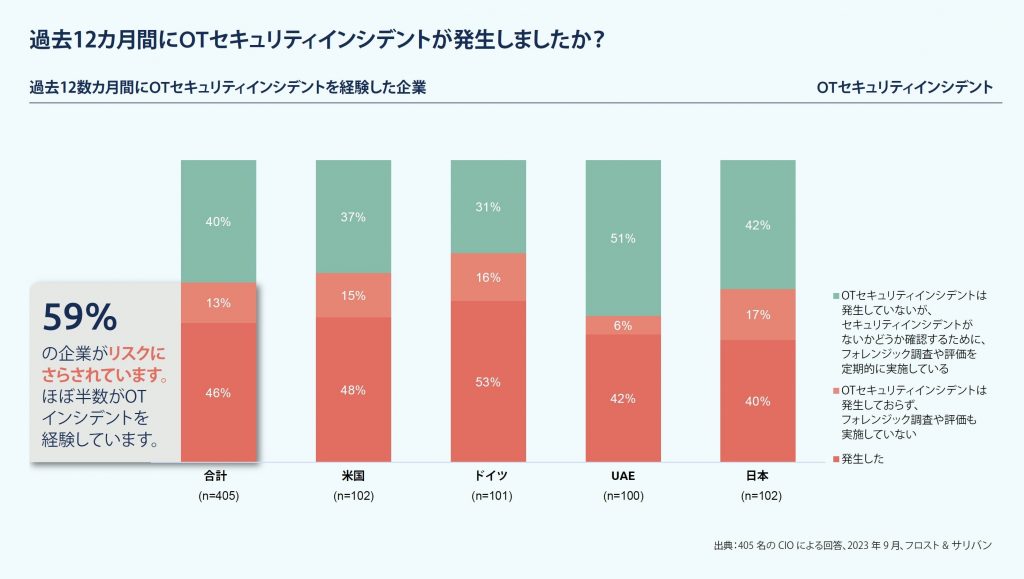

事実として、TXOneが公開している2023年CIO調査レポートでは、過去12か月間にOTセキュリティインシデントを経験した日本の企業は40%にのぼるとされています。

2023』)

https://www.txone.com/ja/news-ja/txone-networks-annual-report-2023/

この調査は主に産業・インフラ分野を対象としていますが、「インターネット非接続だから安全とは言い切れない」という点は、金融機関にも共通すると考えられます。

OTに近い環境で侵入経路になりやすいのは、例えば次のようなパスです。

- 外部ベンダによる保守用ノートPC・USBメモリの持ち込み

- データ授受のための一時的なインターネット接続やメール添付ファイル

- 本来は分離されているはずのネットワークにおける迂回ルートや設定不備

- グループ会社・外部委託先との閉域網連携における境界部

インターネットに直結していなくても、「人とデータが出入りする限りリスクはゼロにはならない」という前提で考える必要があります。

4. レガシーOS端末が抱えるリスクと、止められないシステムのジレンマ

金融機関の現場では、以下のようなレガシー環境が残りやすい状況があります。

- 勘定系やATM、サイネージなどは更新サイクルが長く、サポート終了OS(例:古いWindowsバージョン) が残存する

- ハードウェアや業務アプリがOS依存で、パッチ適用やOSアップグレードが困難

- 本番環境でのセキュリティソフト導入・設定変更が、停止リスクの観点から敬遠される

OT環境の特徴として「パッチ適用が困難」「レガシー資産が多数存在」「可用性が最優先」という点が挙げられていますが、これは金融の現場システムにもそのまま当てはまるケースが多いと推測できます。

結果として、

- 既知の脆弱性が長期間放置される

- マルウェア検知・ふるまい検知が入っておらず、侵入しても気づきにくい

- いざインシデントが発生した際に、復旧・調査の手段が限られる

といった「静かだが深刻なリスク」が蓄積していきます。

5. OTセキュリティの考え方を金融インフラに適用する

このような環境に対しては、一般的なIT向けセキュリティソリューションをそのまま当てはめるのではなく、OTセキュリティの考え方を取り入れることが有効です。ポイントは次の3つです。

可視化(Visibility)

- どの拠点・どの端末に、どのOS・アプリケーションが稼働しているか

- どのネットワークに、どの機器がぶら下がっているか

- USBデバイスや外部メディアが、どのように利用されているか

分離・制御(Segmentation & Control)

- 重要システムと一般端末の間に明確な境界を設ける

- 許可されていない通信やアプリケーション挙動を制限する

- USBメモリ経由のマルウェア侵入を、オフライン環境でも抑止する

多層防御(Defense in Depth)

- レガシーOSでも動作するエンドポイント防御(ホワイトリスト制御等)

- ネットワーク境界での検査・遮断

- オフライン環境向けのマルウェアスキャンとログ集中管理

TXOneにおけるソリューションは「OTネイティブ」なセキュリティメーカーとして、こうした考え方に基づいた製品ポートフォリオを提供しています。

6. 金融機関におけるTXOneの活用イメージ

代表的なシナリオと、それに対応するTXOne製品群のイメージを整理します。(製品名は例示であり、詳細な構成は個別設計が必要です。)

シナリオ1:支店端末・バックオフィス端末にレガシーOSが残っている

課題

- Windows 7/古いWindows Serverなどのサポート終了OSが残存

- 勘定系・店舗システムへの影響を避けるため、従来型ウイルス対策ソフトの入替が進まない

アプローチ(例)

- StellarシリーズによるOT向けエンドポイント防御

・ ロックダウン(ホワイトリスト)とマルウェアスキャンの組み合わせ

・ レガシーOSを含む長期サポートを前提とした設計 - セキュリティ運用は集中管理基盤(StellarOne)側で統合

シナリオ2:ATMセンターや勘定系周辺の閉域網にUSB接続の記録媒体が持ち込まれている

課題

- オフライン環境のため、パターン更新やログ収集が難しい

- 保守ベンダや行員が持ち込むUSBメモリ等が、実質ノーチェック

アプローチ(例)

- Elementシリーズ(Portable Inspector / ElementOne / Safe Port)によるUSB経由のマルウェア対策

・ スキャン専用USBデバイスで、対象端末にエージェントを入れずに検査

・ 検査ログやマルウェア検出状況をElementOneで一元管理

・ Safe Port経由で、インターネット接続環境からパターン更新を安全に配布

シナリオ3:本部-データセンター間の重要ネットワークを守りたい

課題

- 重要システムと一般業務ネットワークが論理的には分離されていても、実配線やファイアウォール設定が複雑化

- ルールベースのファイアウォール管理だけでは、不正通信を見落とすリスク

アプローチ(例)

- Edgeシリーズによる産業プロトコル対応のネットワーク分離・IPS/ファイアウォール

・ 重要サーバやGW機器の手前で実トラフィックを可視化し、許可された通信だけを通過

・ 不審な挙動を早期に検知し、ビジネス影響を抑えながら制御

金融機関のシステム構成は非常に多様ですが、「止められない・変えられない・インターネットと完全分離ではない」という3つの条件が揃う領域では、TXOneのようなOTセキュリティ製品が有効な選択肢になり得ます。

7. まず「できる対策」から着手する実践ステップ

金融機関の現場システムでは、「まず全体把握とリスク評価を…」と構えてしまうと、着手が遅れがちです。ここでは、具体的な対策を先に打ちつつ、その過程で可視化と整理も進む形に組み替えたステップをご提案します。

ステップ1:業務影響の少ない「USB対策」から一気に進める

支店・データセンターなど、USBメモリや持ち込みPCが使われている現場を対象に、

スキャン専用デバイス(例:TXOne Elementシリーズ)を導入し、

- 保守PC・持ち込みUSBのマルウェアチェックを標準手順にする

- スキャン履歴・検出ログを集約する

- USBに保存するデータの無害化と暗号化

- オフライン端末の資産管理

この対策だけで、

- 「どの拠点で、どれくらいUSBが使われているか」

- 「どの端末でマルウェア検出が多いか」

- 「USBで移動させるデータの安全確保」

- 「どのようなオフライン資産がどのくらい存在するか」

などにより、実データに基づく可視化が進みます。

ステップ2:レガシーOS端末にポイントでエンドポイント防御を導入

ステップ1で得られたログや現場ヒアリングから、

- サポート終了OS(古いWindowsなど)が稼働している

- 停止させにくいが、リスクも高い

と判明した少数の重要端末から優先的に、 - OT向けエンドポイント防御(例:TXOne Stellarシリーズによるホワイトリスト制御)を適用

いきなり全台展開ではなく、

- 代表的な業務端末 → 同系統の端末群へ段階展開

という形で、「小さく始めて広げる」方式を取ることで、運用負荷や業務影響を抑えつつ対策を前進させます。

ステップ3:重要ネットワーク区間に絞って分離・監視を強化

ステップ1・2で見えてきた、インシデント発生時の影響が大きいネットワーク区間に対して、

- OT向けネットワーク防御製品(例:TXOne Edgeシリーズ)で

・ 通信の可視化(どの端点が、どこに、何のプロトコルでつながっているか)

・ 安価にIPSフィルターの実装を実現

・ 必要な通信だけを通すホワイトリスト型の制御

を段階的に導入します。(特にデータセンターなど)

これにより、

- 「何が起きているか分からないネットワーク」から

「通常状態を把握し、異常検知・保護ができるネットワーク」へ と変えていくことができます。

8. まとめ:対策と可視化を同時並行で進める

最初に大規模な調査・整理を完璧に行うのではなく、

- USB対策 → レガシー端末保護 → 重要ネットワークの分離・監視

の順で、影響が小さく効果が分かりやすい対策から先に着手します。

その結果として

- どこにどのような資産とリスクがあるか

- どの領域から次の強化に進むべきか

が、現場データに基づいて自然と可視化されていきます。

TXOneのソリューションは、このように「まずできる対策を実装しながら、そのデータで全体像とロードマップを具体化していく」アプローチを取りやすい設計になっています。金融機関特有の停止制約やレガシー環境を前提に、現実的かつ段階的なセキュリティ強化を進めていくことが重要です。