目次

1. 医療機関の“見えないインフラ”としてのOT

病院・クリニックのシステムというと、電子カルテや医事会計システムといった「ITシステム」をイメージされる方が多いのではないでしょうか。

しかし、医療現場を支えているのはそれだけではありません。

・MRIやCT、X線などの画像診断装置

・手術支援ロボットや麻酔器、人工呼吸器などの治療機器

・検体検査設備、薬剤自動分注装置

・院内の空調・電源設備、非常用発電機、医療ガス供給システム

・入退院管理やナースコールと連携したベッドサイド端末

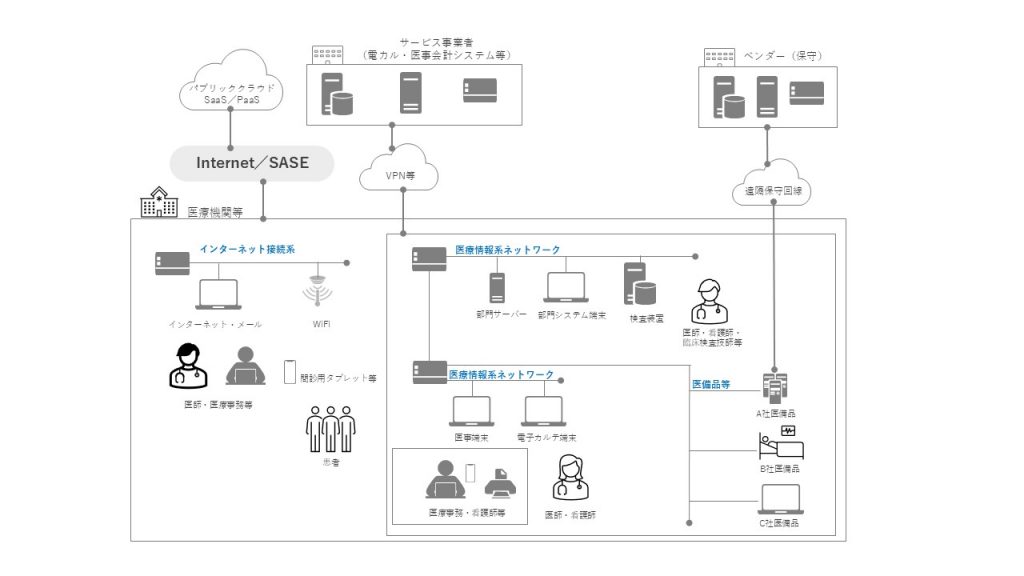

これらは、もともと「制御系」「医療機器」として独立していた領域ですが、近年はネットワーク接続が前提となり、ITネットワークと接続されることで“OT(Operational Technology)環境”としての性格を強めています。

つまり、医療機関は知らないうちに「OT環境を持つ組織」となっているのです。

2. なぜ今、医療機関でOTセキュリティが問題になるのか

近年、世界各地で医療機関を狙ったサイバー攻撃が相次いでいます。

多くはランサムウェアなどによるITシステムの暗号化や情報窃取ですが、その影響は電子カルテや受付業務にとどまりません。

・ネットワーク経由で医療機器が停止・誤動作するリスク

・医療機器の設定やファームウェアを書き換えられるリスク

・診療画像や検査結果の改ざん、あるいは閲覧不能化

・BAS(Building Automation System)や電源設備の停止による病棟機能の麻痺

医療機関のDXが進み、機器や設備がネットワークにつながるほど、

「サイバー攻撃が診療機能そのものに直結する」構造になりつつあります。

この変化こそが、OTセキュリティへの注目が高まっている背景と言えます。

3. 医療機関特有の課題:「止められない」「触れられない」機器たち

医療向けOTセキュリティには、他の産業分野とは異なる難しさがあります。

(1)24時間365日、止められない

救急対応病院やICU、手術室など、医療行為が継続されるエリアでは、

パッチ適用や再起動のために機器を長時間止めることが事実上困難です。

(2)ベンダーサポートや認証の制約

医療機器は、製造販売業者による認証や薬機法上の要件などが絡むため、

・OS更新やセキュリティソフトの導入

・設定変更やファイルスキャン

といった操作が、自由には行えないことが珍しくありません。

(3) レガシーOS・未サポート機器の存在

・古いWindowsバージョン

・サポートが終了したOS

・OS情報が開示されていない専用端末

などが現役で稼働していることも多く、従来のIT向け対策が適用しづらい現実があります。

(4)所有と管理の分断

医療機器は臨床工学技士部門、ITは情報システム部門、インフラは施設・建築部門、というように所掌が分かれがちで、

「ネットワーク上で何がどこにつながっているか」を一元的に把握しにくい点も、対策を難しくしています。

4. 代表的なリスクシナリオ:もしサイバー攻撃を受けたら何が起きるか

医療機関におけるOTリスクを、いくつかのシナリオで整理してみます。

シナリオ1:ランサムウェアが画像診断装置まで波及

院内のクライアントPCがランサムウェアに感染し、

同一ネットワーク上のPACSサーバや画像診断端末にまで広がった場合、

・当日の検査が実施できない

・撮影済み画像へのアクセスができない

・救急患者の診断が遅延する

といった、診療に直結する影響が生じる可能性があります。

シナリオ2:手術室やICU周辺ネットワークへの侵入

手術支援ロボットや麻酔器、モニタリング機器などが接続されたネットワークに侵入された場合、

たとえ機器そのものが直接操作されなくても、

・ログ取得や設定変更と見せかけた業務妨害

・連携システムや端末の一斉再起動

などによって、手術スケジュールや集中治療の運用に大きな混乱が生じる可能性があります。

シナリオ3:BAS・電源設備の障害

空調や電源設備を制御するOTネットワークが攻撃された場合、

・特定エリアの停電や空調停止

・手術室やクリーンルームの環境維持不能

といった事態につながる恐れもあります。

医療ガスや陰圧室など生命維持に関わる設備では、さらに重大な影響が予想されます。

これらはあくまで一例ですが、共通しているのは、

「情報漏えいだけでなく、患者の安全や医療継続性に直結する」という点です。

5. 従来のITセキュリティでは守り切れない理由

多くの医療機関では、すでにファイアウォールやエンドポイントセキュリティ、

メールセキュリティなどのIT向け対策を導入されています。

しかし、それだけではOT環境を守り切れない理由があります。

(1)資産の把握と可視化が不十分

OT機器や医療機器の台数・構成・接続状況が一覧化されていないため、

・どこに脆弱なOSが残っているか

・どのネットワーク経路が危険か

を判断することが難しくなります。

(2)止められない機器にパッチが当てられない

脆弱性が見つかっても、

・メンテナンス時間が取れない

・ベンダーの検証が終わらない

といった理由で長期間未対応になりがちです。

(3)既存のエージェント型対策が導入できない

医療機器には、一般的なアンチウイルス製品やEDRをインストールできないケースが多く、

「PCと同じやり方」でのエンドポイント保護が通用しません。

(4)IT・OTの境界があいまい

OT機器が一般の院内LANやインターネットに近いゾーンと接続されていることも多く、

従来のネットワーク分離だけでは侵入を防ぎきれない構造になっています。

このように、「IT向けの常識」をそのまま当てはめるだけでは、

医療現場特有の制約や運用条件を踏まえたセキュリティを実現することは難しいのです。

6. 医療現場に求められるOTセキュリティの要件

医療機関におけるOTセキュリティを考える際には、次のような要件が重要になります。

(1)止めずに守ること(継続性の確保)

診療や検査を可能な限り止めずに、リスクを低減できる仕組みであること。

(2)機器そのものへの負荷を最小限にすること

エージェントレス・ネットワーク経由の防御や、

機器ベンダーの認証を損なわないアプローチが求められます。

(3)レガシー機器・マルチベンダー環境への対応

異なるメーカー・世代の機器が混在する環境全体を、一貫したポリシーで守れること。

(4)可視化とリスク評価のしやすさ

専門のセキュリティ人材が限られる医療機関でも、

どこにどのようなリスクがあるかを一目で把握しやすいこと。

(5)段階的な導入が可能であること

大規模なネットワーク再設計を前提とせず、

・一部病棟/一部機器群から

・既存ネットワークを活かしながら

といった形で段階的に導入できる柔軟性も重要です。

7. その要件にどう応えるか:TXOneによる医療向けOT防御の考え方

TXOneは、OT環境に特化したセキュリティ製品/ソリューションを提供しており、

医療機関が直面する「止められない」「触れられない」機器を守るための考え方を備えています。

ポイントとなるのは、次の3つの観点です。

(1)ネットワーク側からの保護:侵入と横展開を防ぐ

・医療機器やBASなどのOT資産をセグメント化し、

・許可された通信だけを通す「ホワイトリスト型」の制御

を行うことで、万が一IT側で感染が起きても、

医療機器や重要設備への波及を最小限に抑えることが可能です。

(2)エージェントレス含む多様な保護手段

エージェントをインストールできない医療機器については、

・USBメディアの無害化・制御

・接続ポートの保護

など、機器に手を入れずにリスクを下げる手段を組み合わせることができます。

一方、Windowsベースでエージェント導入が可能な端末には、

OT環境向けに最適化されたエンドポイント保護を適用し、

「機器ごとの特性」に応じたきめ細かな対策が可能です。

(3)医療機関全体を俯瞰する可視化と運用のしやすさ

OT資産を把握し、リスクを可視化することで、

・どの部門/どの病棟から優先的に対策するか

・どの機器群をどのポリシーで守るか

といった判断を支援します。

これにより、限られた人員・予算の中でも、段階的かつ効果的なOTセキュリティ強化を進めることができます。

丸紅I-DIGIOグループでは、医療機関を含むさまざまなOT環境に向けて、TXOneを核としたセキュリティソリューションを提供しています。

8. 医療機関にとっての「最適な進め方」と、今すぐ取れる具体策

医療機関のOTセキュリティ対策は、「まずは現状把握とガバナンスを整えてから対策へ」という進め方が一般的です。しかし、この方法だけにこだわると、アセスメントや体制整備に時間とコストがかかりすぎ、その間も脆弱な状態を放置せざるを得ないというジレンマがあります。

丸紅I-DIGIOグループでは、医療機関向けOTセキュリティの「最適な進め方」として、

ガバナンスの整備と並行して、すぐに効果が出る具体的な保護策を先行させるアプローチを推奨しています。

8-1. 「アセスメントから始める」だけでは時間がかかりすぎる

よくあるアセスメント起点の進め方では、

- ネットワーク/リスクアセスメント

- ガバナンス・ポリシー策定

- CSIRT構築やSOC検討

といったプロセスを一通り終えないと「具体的な保護」にたどり着きません。

結果として、「やるべきことは分かっているが、実際の機器・ネットワークは守れていない期間」が長くなりがちです。

医療機関の場合、この“猶予期間”の間にも、

- ランサムウェアの流行

- ベンダーPCやUSB経由の持ち込みリスク

- 遠隔保守や院内Wi-Fi経由の侵入

といった脅威に常に晒されています。

8-2. 弊社が考える「最適解」:ガバナンスと具体策を同時並行で進める

そこで弊社のベストプラクティスとして、次のような進め方を提案しています。

Step1.ガバナンスの整理の開始と同時に、現場では「今すぐできる対策」を開始する

- 経営層・情報システム部門・医療機器部門・施設管理部門を巻き込み、

医療情報システムおよび医療機器・設備を対象としたOTセキュリティ方針を整理。 - 一方で、「検査端末・医療機器・遠隔保守回線」などリスクが高いポイントから、

すぐに導入できる製品による防御を始める。

Step2.対策製品の選定で悩みすぎない

- OT環境向けソリューションは選択肢が限られており、TXOneはすでに国内大手企業や医療機関でも採用・運用実績があります。

- 製品評価やPoCに過度な時間をかけるのではなく、

「実績のあるOT専用製品を選び、早く守り始める」ことが重要です。

Step3.【具体策1】すべての端末にエンドポイントセキュリティを導入

- Windowsベースの医療情報端末、検査端末、院内サーバなどには、OT環境向けエンドポイント保護「TXOne Stellarシリーズ」を導入し、マルウェア対策・アプリケーションロックダウン・ふるまい検知・USB制御を統合的に適用します。

- レガシーOSや専用端末も含め、可能な範囲で「すべての端末に何らかの保護をかける」ことを目標にします。

Step4.【具体策2】エンドポイントセキュリティが導入できない端末は、定期チェックで補完

- 医療機器や検査装置など、「ベンダー制約で常駐ソフトが入れられない・再起動しづらい」機器は、

USB型マルウェア検査ツール「Portable Inspector」や、リムーバブルメディア検疫用の「Safe Port」を活用し、定期的なマルウェア検査とログ収集を行います。 - Elementシリーズの管理コンソールを用いて、オフライン資産も含めた一元的な資産・脆弱性管理を行うことで、「守れていない機器」を減らしていきます。

Step5.【具体策3】現在のネットワークデザインを変えずにネットワーク対策を開始

- 既存のネットワーク構成はそのままに、

透過型のIPS/ファイアウォールである「TXOne Edgeシリーズ」を要所に挿入することで、

・レガシーOSや医療機器に対する仮想パッチ

・OTプロトコルを含む通信の可視化・制御

・ネットワークセグメンテーション(ゾーン分割)

を段階的に実現します。 - 特に「遠隔保守回線」「検査装置セグメント」「医療機器が集中する病棟・手術室周辺」など、

影響範囲が大きいポイントから優先的に保護をかけていきます。

Step6.可視化されたデータをもとに、ガバナンス計画を具体化する

- Stellar/Element/Edgeから得られる資産情報・通信ログ・検査結果を活用し、

「どこにどの程度のリスクがあるか」「どのセグメントをどう分離すべきか」を、

経営層・関係部門に対して具体的に示せるようになります。 - これにより、セキュリティ投資の優先順位付けや、中長期的なガバナンス計画(ネットワーク再設計、システム更改計画など)を現実的に立てることができます。

Step7.中長期的にはネットワークセグメンテーションやシステムマイグレーションへ

- 具体策1〜3で「今すぐ守る」体制をつくったうえで、

・医療情報ネットワークと医療機器ネットワークのゾーニング見直し

・レガシーOSを抱えるシステムの段階的なマイグレーション

・ゼロトラストの考え方を取り入れたアクセス制御

など、より高度なセキュリティアーキテクチャへと発展させていきます。

まとめ:「今すぐ守りながら、着実に強くする」という選択肢

重要なのは、

「すべてを整理し終わってから守る」のではなく、「守りながら整理する」

という発想に切り替えることです。

- ガバナンス整備やアセスメントは重要ですが、それだけでは患者の命を守れません。

- 一方で、エンドポイント対策・オフライン端末対策・ネットワーク対策という3つの具体策を組み合わせれば、今日からでも、医療機関のOT環境に対する実効性の高い防御をスタートできます。

TXOneソリューションは、

- 医療機器や制御系を「止めずに守る」

- レガシー環境やマルチベンダー環境にも対応する

可視化と運用のしやすさを重視するといった観点から設計されており、

医療機関がOTセキュリティ対策を「今すぐ始め、現実的に続けていく」ための有力な選択肢となります。