目次

増え続けるセキュリティインシデント

Verizon 2024 Data Breach Investigations Reportsによると、2023年と2024年の侵害件数の比較で、180%増加、3倍もの件数になっています。

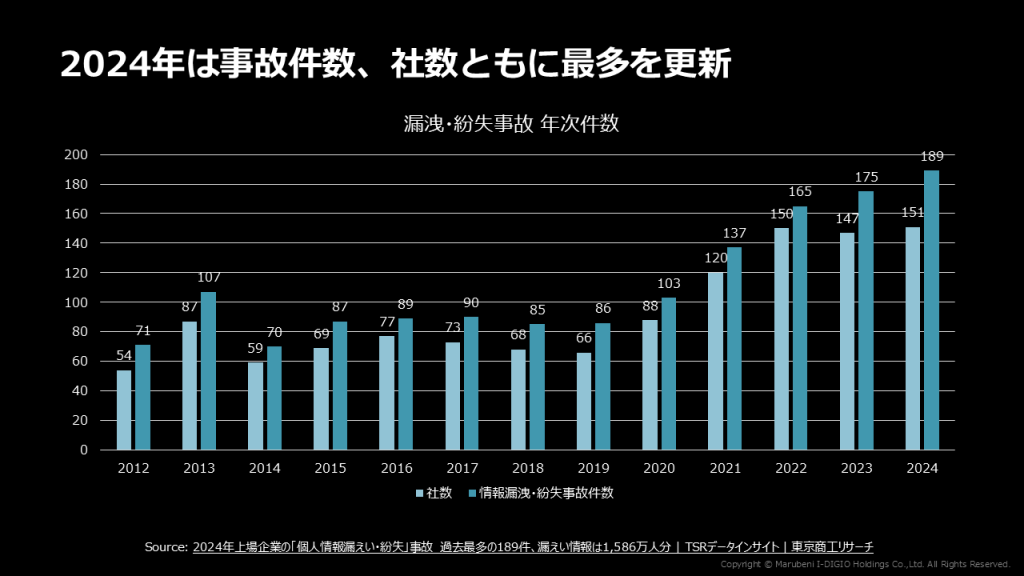

日本国内でも、東京商工リサーチによると、2024年は事故件数、社数ともに最多を更新しています。

セキュリティ事故は、どのような企業でも、目の前にあります。

セキュリティ事故発生時の対応の流れ

インシデント対応の流れを見ていきましょう。

インシデント対応フレームワークのひとつ、SANS「Incident Handler’s Handbook」によると、6のステップが含まれます。

- ステップ1:Preparation(準備)

- ステップ2:Identification(識別)

- ステップ3:Containment(封じ込め)

- ステップ4:Eradication(根絶)

- ステップ5:Recovery(回復)

- ステップ6:Lessons Learned(教訓)

なお、IPAの「中小企業のためのセキュリティインシデント対応手引き」では、3つの段階に分けて検討事項を説明されています。

- ステップ1:検知・初動対応

- ステップ2:報告・公表

- ステップ3:復旧・再発防止

セキュリティ事故発生時のポイント

不幸にもセキュリティ事故が発生してしまった場合は、必ず専門家に相談してください。社内も混乱しますので、可能な部分は外部を頼り、社内や取引先とのコミュニケーションに注力しましょう。

弊社からは2つのサービスをご紹介しています。

緊急対応サービス | セキュリティ事業 | 丸紅I-DIGIO

サイバーセキュリティのエキスパートであるGSX社が提供する緊急対応サービス。本サービスはサイバーセキュリティインシデント…

事故発生時に行う“封じ込め”の業務影響は計り知れない

「セキュリティインシデント対応の流れ」に記載した、SANS「Incident Handler’s Handbook」の「ステップ3:Containment(封じ込め)」は、インシデントの内容によっては、非常に大きな業務影響となります。

インターネットには接続できない、グループ会社とも接続できない、など、調査の初期段階では業務ができないと言っても過言ではありません。

セキュリティ専門家の燃え尽き症候群

封じ込めの初期段階では業務にも制限がでることから、事業部門からは攻められます。経営陣からは常に状況報告を、そして常に是正を求められます。

対応完了まで、担当者は相当なストレス状況下におかれます。

ソフォス社の調査によると、「燃え尽き症候群」で30%の社員が退職・転職の意向を示しているというレポートが出されています。

参考:SOPHOS「アジア太平洋地域のサイバーセキュリティの展望」2024年2月

侵害から封じ込めるまでの日数は長い

IBM Cost of a Data Breach Report 2024によると、盗まれた認証情報を含む侵害を特定し、封じ込めるまでの日数は「292日」かかっています。 292日もの間、侵害を検知できないような状態にしないために、しっかりとした「準備」が必要で

平時の今、やるべきこと

「セキュリティインシデント対応の流れ」では、NISTのインシデント対応フレームワークで説明しましたが、評価の高いインシデント対応フレームワークに、NISTとSANSの2種類あります。共通するのは、最初のステップである「Preparation(準備)」です。

また、インシデント発生を気づくためには、「Identification(識別)」も重要となります。

インシデントができるだけ発生しないように、もし発生しても被害を最小限に抑え、落ち着いて対応するために、Preparation(準備)、Identification(識別)について、考えておく必要があります。

準備と識別で必要なこと

準備

「準備」は、適切なツール、ポリシー、手順を設定し、対応チームが迅速かつ効果的に行動できるようにすること、です。

現在、適切な状況かを評価し、リスクを可視化します。リスクのある個所において、ポリシーを整備し、手順を明確にしていきます。

なお、セキュリティの場合、項目ごとにリスクベースで評価されることも多くありますが、IT環境は大きく変化しています。全体感をもってロードマップを描き、識別に進む必要があります。

識別

「識別」は、高度なセキュリティシステムと、潜在的な脅威と無害なイベントを迅速に識別できること、です。

準備段階で描いたロードマップに対し、製品導入や運用体制を構築していきます。

残念ながら、製品やサービスを導入して「完璧」といかないのがセキュリティ。きちんと製品やサービスを適用しても、インシデントが発生しても、迅速に検知し対処することで、被害を最小限にすることができます。

さいごに

本記事では、セキュリティ事故発生時のポイントに加え、事故発生の前に「準備」「識別」が重要であるとお話してきました。

セキュリティ事故は大企業だけのものではありません。どのような企業にも、いつでも発生しうるものとなっています。事業継続のために、今すぐに貴社内でセキュリティについて議論していただきたいと考えています。

弊社にご相談いただけると大変うれしいのですが、既存のお取引先でもかまいませんので、何かしらのアクションをいただけたら、幸いです。

緊急対応サービス | セキュリティ事業 | 丸紅I-DIGIO

サイバーセキュリティのエキスパートであるGSX社が提供する緊急対応サービス。本サービスはサイバーセキュリティインシデント…