OTセキュリティとは?

まずはOTセキュリティの基本とITセキュリティについて解説します。

OTセキュリティ

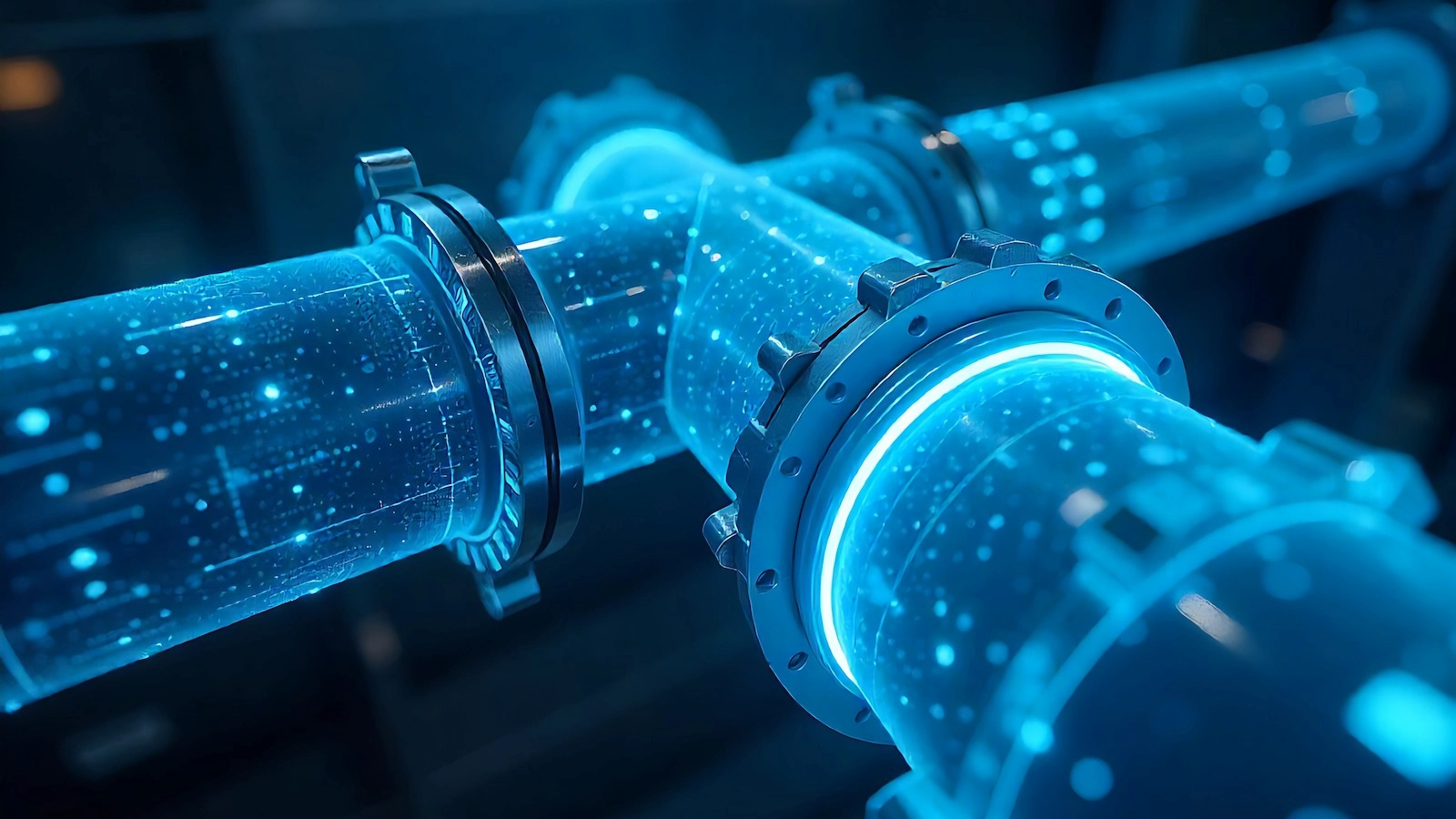

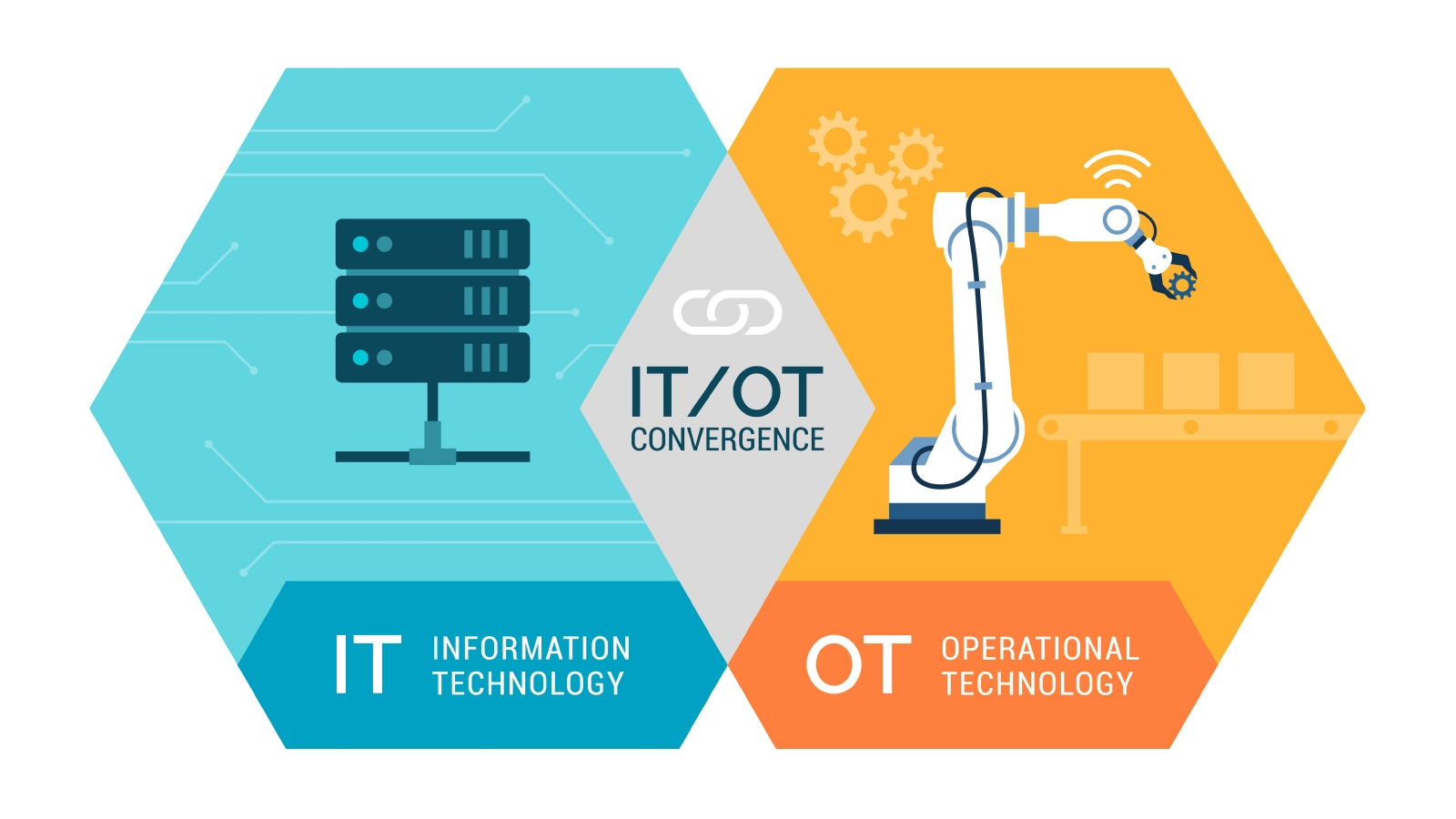

OTとは、Operational Technology(オペレーショナルテクノロジー)の略です。さまざまな工場やプラント、さらにはビル管理における制御システムの自動化のためのネットワーク領域をOTと呼びます。以前はFA(Factory Automation=ファクトリー・オートメーション)やBA(Building Automation=ビル・オートメーション)と呼ばれていた分野も、現在ではOTと呼ばれるようになりました。

こうしたOTの分野・領域におけるセキュリティがOTセキュリティです。つまり、OTセキュリティとは、さまざまな工場やプラント、ビル管理における制御システムの自動化ネットワーク領域のセキュリティを指します。

ITセキュリティ

ITとは、Information Technology(インフォメーション・テクノロジー)の略で、情報技術のことを指します。従来OA(Office Automation=オフィス・オートメーション)といわれていました。

近年はオフィス以外にも範囲が広がり、OAではなくITという呼び方が一般的になっています。また、インターネット環境の発達に伴い、通信領域を重視してICT(Information and Communication Technology)と呼ばれることもあります。

このIT領域では、セキュリティへの取り組みや、予防を含めた様々な対策など、豊富なソリューションが用意されています。一方、OTでは、OTセキュリティの対象となる制御システムなどは独自性が高く、個別の対策が求められることが多いです。

OTセキュリティとITセキュリティの違い

OTセキュリティとITセキュリティには以下のような違いがあります。

管理部門の違い

一般的に、ITは情報システム部門が管理しているのに対して、OTは工場などの現場単位で管理されています。ネットワークで使用する通信プロトコルについては、ITではインターネット接続を前提としたTCP/IPと呼ばれる標準プロトコルで通信を行います。一方、OTでは、各機器がメーカー独自のプロトコルや汎用の制御ネットワークプロトコルで通信することが多く、インターネット接続は前提としていません。

経営上の位置づけの違い

また、経営上の位置づけについても違いがあります。一般にITはコストセンターと位置づけられますが、OTは(製品を生産する現場であるため)プロフィットセンターと位置づけされます。この位置づけの違いが、セキュリティ対策で重視するポイントにも違いを生んでいます。

セキュリティ対策の違い

情報セキュリティの考え方のひとつに「CIA」というものがあります。CはConfidentiality(機密性)、IはIntegrity(完全性)、そして最後のAはAvailability(可用性)を表しています。このうち、ITセキュリティにおいては、「機密性」が最重要と考えられますが、OTセキュリティでは「可用性」が最重要です。OTはプロフィットセンターなので、稼働が止まれば、その分の売上がなくなってしまうと考えます。そのため、稼働を止めることなくセキュリティ対策を施すことが重視されます。

ITは「セキュリティ・バイ・デザイン」という考え方に基づいており、システムの設計・開発段階からセキュリティ対策が組み込まれています。しかし、OTにはセキュリティ・バイ・デザインの概念がないため、システムの設計・開発・運用のところからセキュリティの管理が抜けてしまうという問題点がありました。

償却期間(使用期間)の違い

使用する製品の償却期間(使用期間)にも違いがあります。IT関連機器などのサポート期間が通常5年程度であるのに対し、OTのそれは10~20年ほどとなっています。したがって、導入当初は最新だったシステムも、20年も経てば陳腐化してしまい、レガシー化してしまいます。しかし、それでも使い続けなければならないのがOTのハードウェア、ソフトウェアです。

工場のOTセキュリティ対策が必要な理由

OTは基本的にインターネットに接続することを前提に設計されていなかったため、サイバーセキュリティの必要性が認識されていませんでした。しかし近年、IoTやDXの進展に伴い、OTでもサイバーテロなどの脅威にさらされるようになり、OTセキュリティが注目されるようになりました。

欧米では、2011年にドイツ政府が提唱した「インダストリー4.0」の概念を契機に、OT環境でのDX推進やIoT化が進みました。日本では2015年頃にインダストリー4.0が普及したといわれます。また、2018年に経済産業省が発表したDXレポートによって、日本企業のDXに関する取り組みも活発化し、近年になって、日本の製造現場などOT環境でのDX、IoTの導入が進み、それに伴ってOTセキュリティが重要性を増してきました。

IT環境に比べてセキュリティ対応が遅れていたOT環境では、近年、サイバーテロによる実害が発生する事案なども報道されるようになってきました。OT環境がサイバーテロを受けると、場合によってはサプライチェーン全体に被害が及び、莫大な損害につながるリスクもあります。そのため、製造業を中心にOTセキュリティへの取り組みが加速しています。

OTセキュリティ対策のポイント

OTセキュリティ対策のポイントについて2点確認しましょう。

ITセキュリティとの違いを理解する

前述に、情報セキュリティの考え方の一つに「CIA」があると解説しました。ITセキュリティおいては、C→I→Aこの順番に対策の重要度をおくように考えられています。

一方、OTにおいては重要性の順序が逆になります。すなわち、Availability→Integrity→Confidentialityの順に重要視されます。すでに触れた通り、プロフィットセンター的な位置づけをもつ製造工場などでは、可用性(生産を止めないこと)が最重要となります。

この点は、ITセキュリティ対策とOTセキュリティ対策における大きな相違点といえます。そして、具体的なOTセキュリティの取り組みとしては、1.アセットの洗い出し、2.リスク評価(脆弱性の確認)、3.予防、(インシデントの)発見、4.影響の極小化、5.事業回復という流れを前提として対策を施すことが重要となります。対応のフロー自体はITセキュリティの場合と大きな違いはありません。しかしOTセキュリティの場合は、ITセキュリティにおける対策に比べて、個別性の高い対応が必要になります。そのため、外部のパートナーにOTセキュリティを依頼する際には、OTセキュリティに関する幅広い知見をもち、セキュリティ関連製品についても豊富なバリエーションを用意できるところに依頼することがポイントとなります。

運用しやすいルールを策定する

実際、メーカーの工場などで操業停止につながるケースの多くは、設備の故障などが原因です。近年では、そうした設備故障を減少させるための仕組みとして、IoTやAIが活用されるようになってきています。しかしそれでも、工場が停止してしまう原因の9割以上はセキュリティインシデント以外の要因で発生しています。

万が一、OTに関連するインシデントが発生した場合には、その被害が大きくなってしまうため、OTセキュリティはとても重要です。しかし、サイバーセキュリティに関連するインシデントはごくわずかでしかありません。

そのため、OTセキュリティの運用そのものは、できるだけシンプルで運用しやすいものでなければなりません。運用しやすい仕組み、ルールがなければ、万が一の場合に、迅速かつ正確に対応することができないからです。

たとえば、サイバーテロを見落としてしまったとしても、重大な影響が出る前に、迅速に、確実に、そして正確に状況を把握できる仕組みとして、「オートマネージドサービス」による自動通知システムを提供するなどの対応をとることもあります。「オートマネージドサービス」は、何らかのサイバーインシデントが発生した際に、予め登録されている担当者宛てに自動で電話による通知がされるサービスです。連絡を受けた担当者は、必要な確認作業や対策を講じればよいので、サイバーインシデントの見落としがなく、迅速な対応が可能になります。

また、いくらルールが簡単でも実際に実行するのは人です。そのため、適切な教育が必要であり、運用に関する教育・研修も重要なポイントとなります。

スマートファクトリーのセキュリティソリューション「TXOne」

丸紅情報システムズが取り扱っている、OTセキュリティソリューション「TXOne」は、産業制御システム(ICS)やインフラストラクチャなどにおける、資産を常に疑い、常に検証する「OT Zero Trust」を実現するためのソリューションです。

産業用IPS(Intrusion Prevention System、侵入防止システム)として、OTプロトコルを制御できるような、OTに特化したセキュリティソリューションとしては、競合他社にはない優位性をもっています。

もちろん、OTセキュリティ対策を実施する上で重要なのは、アセットの洗い出し、リスク評価(脆弱性の確認)、予防、(インシデントの)発見、影響の極小化、事業回復の流れに沿って、個々の工場ごとに独自の対策を構築することです。

丸紅情報システムズでは、「TXOne」のような優位性のあるソリューション製品もありますが、実際の課題解決にあたっての強みは、製品ありきの発想ではなく、お客様の課題に即した提案力にあります。OTセキュリティ・アセスメントを出発点として、問題点などを抽出し、幅広い知見と、OTセキュリティに関する経験と実績、そして多様なソリューション製品の組み合わせによって、お客様ごとに最適なOTセキュリティ対応をご提案します。

本記事に関連する資料のダウンロード

ICS・OTサイバーセキュリティソリューション「TXOne」の

資料がダウンロードいただけます